示范班第145期方班学术研讨厅成功举办

2026年03月07日14:00-17:30,示范班第145期方班学术研讨厅以线上线下结合形式成功举办,线下在复旦大学江湾校区开展。方滨兴老师、郭世泽老师、王恩东老师、周晓方老师、李舟军老师、周万雷老师全程参与了课堂教学,并对示范班同学们的报告逐一进行了指导点评。同时参与的还有方班研讨厅七个班级的副点评老师,以及来自广州大学、澳门城市大学、北京大学、北京航空航天大学、北京理工大学、北京信息科技大学、北京邮电大学、大连理工大学、东南大学、复旦大学、广东工业大学、海南大学、湖南大学、华南理工大学、华中科技大学、吉林大学、暨南大学、南京航空航天大学、南京理工大学、南京信息工程大学、南京邮电大学、南开大学、清华大学、厦门大学、山东大学、上海交通大学、四川大学、同济大学、武汉大学、西安电子科技大学、西安交通大学、西北工业大学、香港大学、香港科技大学、香港科技大学(广州)、香港理工大学、浙江大学、中国科学技术大学、中南大学、中山大学、重庆大学、青海大学等四十余所高校院所的参与学生和老师,共计550余人。

本次研讨厅分七个教学班同时进行。第三组汇报的同学是王培旺、罗文韬、徐晖、耿艺;第四组汇报的同学是谷佳豪、杨贺方、吴浩宇、 苗雨春;第五组汇报的同学是高洋洋、 徐宏龑、 杨萧屹、 傅帅;第六组汇报的同学是李达意、郑传礼、张耀元、 梁华雄;第七组汇报的同学是康兆晗、怀硕、 武桐西、 林宸羽;第八组汇报的同学是 杜银徕、杜衡、张雨恒、谭振才;第九组汇报的同学是朱晨阳、 盛铖、张洋、 李飞。

教学3班

第一位报告人:王培旺-浙江大学

报告题目:Breaking the Barrier: Post-Barrier Spectre Attacks

点评老师的意见与建议:

1、论文涉及芯片漏洞,专业性强,研究意义更高,后续可以考虑一下文中提及到的攻击的通用性;

2、可以进一步考虑硬件设计层面的安全性,我们国家自己的CPU厂商,如何确保在设计的时候就避开文中提及的相关漏洞;

3、在看有关漏洞文章时,不能只关注漏洞是什么,更要关注作者是如何发现这些漏洞的。

第二位报告人:罗文韬-海南大学

报告题目: Understanding Miniapp Malware Identification, Dissection, and Characterization

点评老师的意见与建议:

1、论文的时间跨度较大,技术层面有待更新

2、可以探究一下传统恶意软件和小程序恶意软件之间联动的恶意攻击研究

3、讲解时候需要有逻辑性,可以在开头用一页ppt表述一下全文的逻辑链路

第三位报告人:徐晖-澳门城市大学

报告题目:Chimera: 通过欺骗图像重捕和深度伪造检测器创建数字签名的假照片

点评老师的意见与建议:

1、看到一篇人工智能安全的文章,可以先看一下它应用的场景,如果它针对的是图片,那么我们可以想一下,就是还有没有其他的应用场景,视频场景能不能按它的这个思路可以稍微借鉴?如果有的话,它可能就是后续的研究方向。

2、因为你要是做比较研究的话,比如他绕过检测百分比提高到14%,至少要看看其他的相关的文献比较到底是你做的最好,因为他自己没比较,作为你来投入来讲,这个我觉得对抗联合防御这件事是有需求的,至少不会就是一种,我建议你还是要延伸阅读一下。

3、这个设备检测好像似乎这两个不是联动的,感觉这个论文还是差点意思,但是好像做的不够细,就包括这个数字14%到底是什么含义,目前不是特别清楚。

第四位报告人:耿艺-上海交通大学

报告题目:NODLINK:一种用于细粒度APT攻击检测和调查的在线系统

点评老师的意见与建议:

1、建议将复杂的系统方法(如内存缓存、终端事件)单独绘制为清晰的流程图。

2、用一页PPT专门总结形式化模型和高效算法两个核心点。

3、背景介绍部分可以增加典型应用场景,如安全中心的核心检测等。

教学4班

第一位报告人:谷佳豪-厦门大学

报告题目: Are Prompt Engineering and TODO Comments Friends or Foes?

An Evaluation on GitHub Copilot

点评老师的意见与建议:

1、PPT演讲时,不要太快,同时应该根据PPT的内容来扩展,而不单单只是读PPT的内容。

2、PPT的例子,除了论文本身的,应该根据论文的数据,再加点例子

3、本文章所指的todo注释,可能是为了下一个版本所考虑的,AI在当前版本进行实现可能不利于版本管理

第二位报告人:杨贺方-四川大学

报告题目: CARD:通过对比式对抗表征蒸馏实现鲁棒性保持的网络入侵检测迁移学习方法

点评老师的意见与建议:

1、ppt在总结部分制作需要结合前面汇报的内容重新整理;

2、在讲解时要突出讲本文的最主要创新点,要抓住重点汇报;

3、需要更多的对论文进行思考。

第三位报告人:吴浩宇-复旦大学

报告题目:We Have a Package for You! A Comprehensive Analysis of Package Hallucinations by Code Generating LLMs

点评老师的意见与建议:

1、文章选择较为简单,可以整体上选择难度更高的文章。

2、对于分析类文章最好能自己手动实验一下,得到一些相关的结果。

3、 在学术思辨方面,贾老师强调研究生不应只是复述论文观点的“传声筒”,而需要结合自身方向进行深度思考,提出超越原作者自我局限性分析的独立见解。

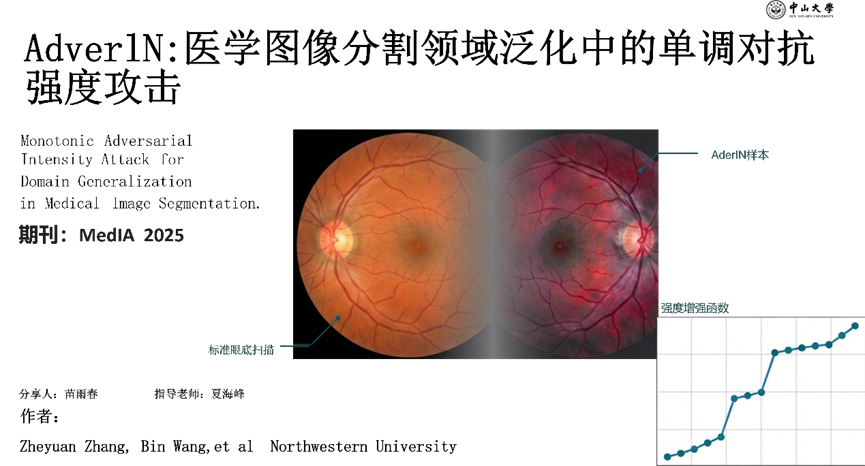

第四位报告人:苗雨春-中山大学

报告题目:AdverIN:医学图像分割领域泛化中的单调对抗强度攻击

点评老师的意见与建议:

1、 PPT制作与讲解支撑不足:PPT的内容偏少,难以充分支撑起25分钟的汇报时长,建议后续丰富内容以辅助脱稿讲解 。此外,PPT页面缺少多级标题,导致观众难以看懂各页面之间的逻辑关系 。

2、 核心动机表述易产生误导:开篇未能用通俗简练的语言点明论文的核心目的 。

3、 核心创新点剖析不够精准与深入,利用对抗博弈提升模型性能的范式在多年前就已出现,并非本文的最大创新 。

方院士点评:

论文中基于底层像素灰度进行聚类来生成局部掩码的方法,在医学解剖逻辑上是不合理的 。这种方法容易将不同部位但灰度相似的组织(如心脏和肿瘤)错误地聚类在一起,更合理的做法应当是先按解剖区域进行分割 。

细节展示不够严谨:汇报中消融实验关于“有无掩码”的图表展示存在错误,原论文中该部分应为表格展示而非图表,建议重新仔细核对文献细节 。

教学5班

第一位报告人:高洋洋-中山大学

报告题目: 密度提升一切:提升恶意软件检测器性能、鲁棒性和可持续性的一站式策略

点评老师的意见与建议:

1、需要添加论文来源

2、条理不够清晰

3、需要注重逻辑,注重思辨

4、要重点介绍为什么使用这个方法,而不是简单介绍论文使用的方法

第二位报告人:徐宏龑-北京邮电大学

报告题目: SLAP:通过对苹果芯片的负载地址预测进行数据推测攻击

点评老师的意见与建议:

1、对于攻击的关键步骤以及攻击的前提背景需要着重介绍,不然听众很难跟上。

2、思考文中的推测窗口的作用,根据自己的情况,必要情况下对这篇论文的攻击做一个复现会更加了解这篇论文。

3、在安全领域,我们要将关注点放在防御措施上,如何防御攻击,这篇论文中的防御措施部分不够全面,着重思考还有哪些更加优化的防御措施,可以既不损失性能也不会丢失秘密数据。

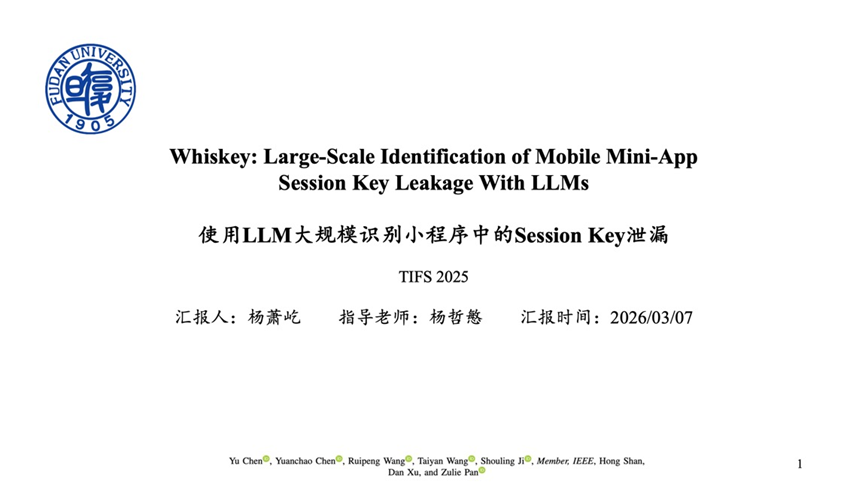

第三位报告人:杨萧屹-复旦大学

报告题目:使用LLM大规模识别小程序中的Session Key泄漏

点评老师的意见与建议:

1、在讨论HTTPS流量解密问题时,需要更加严谨和具体,进一步明确技术前提与实现条件。

2、论文背景部分内容相对较多,建议适当压缩,将重点更多放在论文所解决的核心问题与方法上。

3、结合当前期刊审稿节奏变化,建议在论文结构与表达上更加突出创新点和研究价值,以适应期刊评审趋向。

方老师点评:

1、论文在方法设计上需要进一步梳理核心思路,明确系统或模型在测试过程中的关键步骤与策略生成机制。

2、需要补充对大模型局限性的讨论,例如缺乏状态记忆、可能出现循环决策以及策略不稳定等问题。

3、当前方法对大模型能力和人工模板依赖较强,同时在复杂交互条件和加密数据处理方面仍存在检测盲区,建议进一步分析这些限制并完善说明。

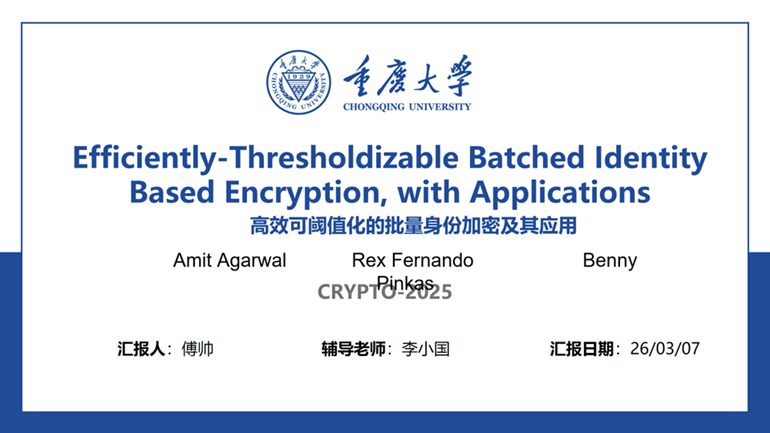

第四位报告人:傅帅-重庆大学

报告题目: 高效可阈值化的批量身份加密及其应用

点评老师的意见与建议:

1、需要明确Witness Encryption在方案中的核心作用与理论依据,厘清其对应的NP 问题、困难问题假设及公私钥对应关系。对比分析该方案与门限 IBE的差异,明确本文为何不直接使用门限 IBE,突出 WE 作为本文核心亮点的必要性与优势。

2、不仅需要考虑理论方面,还得注重现实方面的需求,如分析攻击者大量发送过期 / 无效交易对内存池、算力与存储的潜在攻击,补充对应的安全性与抗攻击分析。

3、讲解最终需要回归论文最初解决的区块链问题,验证方案是否真正解决内存池中的隐私与 MEV 问题,避免问题与解决方案不匹配。

教学6班

第一位报告人:李达意-暨南大学

报告题目: ERENO:一个为智能电网生成真实的IEC-61850 入侵检测数据集的

点评老师的意见与建议:

1、汇报时间不够长、没有达到方班汇报要求的25分钟

2、汇报时没有提及框架的数据集生成、没有详细介绍各个攻击的背景

3、每页ppt的主题都不够明确

4、要把握论文的整体逻辑,再进行汇报会更流畅

第二位报告人:郑传礼-西北工业大学

报告题目: 大语言模型是边缘案例生成器:为深度学习库模糊测试构造异常程序

点评老师的意见与建议:

1、多关注这篇论文中大语言模型用于模糊测试的具体方法

2、思考如何从大语言模型的应用中引出渗透测试攻击链路的自动化构建

3、大模型挺有应用前景的,多开阔思路,跟进最新研究

第三位报告人:张耀元-澳门城市大学

报告题目: 基于特征最优对齐的闭源多模态大语言模型对抗攻击

点评老师的意见与建议:

1、需要知道作者的方法是如何攻击并且是如何实现的

2、需要对文章有更深刻的理解

3、需要搞清楚这个方法经过多次提问能否绕过该机制

第四位报告人:梁华雄-澳门城市大学

报告题目: DiffusionAttacker: Diffusion-Driven Prompt Manipulation for LLM Jailbreak

点评老师的意见与建议:

1、PPT结构层次需要更加清晰,讲的时候更需要逻辑。

2、建议在讲模型时候加入论文后面的附录的攻击成功的例子,并且加以分析

3、孔院士提出了3个角度让该同学思考。

1.大模型下越狱的机制有哪些?机制是什么?

2.大模型下防越狱的机制有哪些?具体是什么?

3.越狱的这个安全问题是否能够完全杜绝?是否怎么防都防止不了!有没有手段从根源上把越狱全部防止?

教学7班

第一位报告人:康兆晗-北京大学

报告题目: UniNDP:面向DRAM近存储计算的统一编译与仿真工具

点评老师的意见与建议:

1、讲解时需聚焦核心问题,化繁为简,让听众一听就懂。

2、需要深入探究为什么开发通用NDP架构抽象,而不是针对不同NDP架构分别做优化。

3、性能提升源于减少主机通信以及计算单元延迟,需深究二者贡献比例及协同优化机制。

第二位报告人:怀硕-南开大学

报告题目:XpuTEE:一种高性能且实用的异构GPU可信执行环境

点评老师的意见与建议:

1、在讲述的过程中建议以抛出问题的方式引导听众,让听众可以更好的跟上演讲思路与节奏。

2、目前对论文有一定自身的思考,但可以更深入的考虑本论文对于真实应用场景下是否会出现某些兼容性或者安全性上的问题。

第三位报告人:武桐西-南开大学

报告题目:KeepKV:一种用于高效大模型推理的周期性无损KV缓存压缩方法

点评老师的意见与建议:

1、在讲解论文的具体做法前,可以更加显式地表明论文的Motivation,使得听众更容易理解。

2、不仅要关注论文的理论推导,更要注重论文的实际工程实现及其在现实应用场景中的表现。

3、可以进一步考虑如何将论文方法结合硬件系统实现更快的LLM推理加速。

第四位报告人:林宸羽-西北工业大学

报告题目:利用RISC-V、ARM芯片的弱一致性缓存的免计时计数的缓存攻击

点评老师的意见与建议:

1、汇报时可更清晰地阐明论文研究动机与核心创新点,加强对论文的思辨性思考与深度解读。

2、需深化对缓存弱一致性、多级缓存等硬件底层原理的理解,修正相关概念认知偏差。

3、建议动手复现论文实验,并结合国产ARM、RISC-V处理器拓展弱一致性架构漏洞防御研究。

教学8班

第一位报告人:杜银徕-上海交通大学

报告题目: Alba: The Dawn of Scalable Bridges for Blockchains

点评老师的意见与建议:

1、对于研究背景中提到的跨链桥背景,以及文章提出的Pay2chain新范式的特点可以再详细讲解。

2、对于方案设计中提到的复杂度分析,这部分是重要内容应当着重讲解。

3、文章方案依赖支付通道与在线监控,需要评估其实际可用情况与价值。

第二位报告人:杜衡-浙江大学

报告题目:千里之外追踪你!无需root权限,将蓝牙设备变身苹果AirTag

点评老师的意见与建议:

1、关于文章设计到的find my网络、端到端加密机制和身份匿名技术要讲清楚。

2、要将论文参考的核心攻击项目OpenHayStack要展示出来

3、实验部分讲的比较丰富,但应该把实验关键的一两个结论高亮凸显出来。

方老师点评

1、论文的完整攻击链需要满足4个前置条件才能成功实施攻击,导致攻击的实践非常苛刻

2、论文反映出的是“打哪指哪”的攻击思想

第三位报告人:张雨恒-中山大学

报告题目:Formalizing and Benchmarking Prompt Injection Attacks and Defenses

点评老师的意见与建议:

1、实验选取的七类NLP任务尚处于语义理解的“浅水区”,未触及有害内容生成等具有实质性社会危害的“深水区”;且攻击范式过于依赖手工启发式构造,缺乏基于算法(如强化学习或对抗搜索)的自动化设计,导致其对提示注入威胁密度的探索远未达到理论上限。

2、研究场景过于理想化,未能对多轮对话、API链式调用及跨模态(如OCR、语音)等真实复杂交互场景进行有效建模;未来的安全基准应打破纯文本局限,引入个性化与多模态攻击构造,在更宽泛的输入维度下探测模型的鲁棒性边界。

3、对“规模悖论”的理解不应止于朴素现象的直观感悟,必须深入分析指令跟随、推理模块与注意力分布的内生耦合机理;防御思路应从表层的文本过滤转向大模型自身的内生性改造,探讨如何通过结构化隔离从物理架构上切断指令与数据的语义混淆。

第四位报告人:谭振才-西安交通大学

报告题目: DShield:Defending against Backdoor Attacks on Graph Neural Networks via Discrepancy Learning

点评老师的意见与建议:

1、该方法在动态和自适应攻击场景下是否仍然有效,尤其是面对攻击策略随时间变化时能否持续检测。与此同时,由于训练流程复杂,是否会带来误差传递、稳定性不足和计算成本过高的问题,以及这样的复杂设计是否足以支撑高成本?

2、对图神经网络、后门攻击及攻击之间的核心差异讲得不够清楚,导致本来简单的概念被复杂化了。另外,真正从防御的本质是异常节点识别这一角度去重构和理解论文,这是为什么作者能够基于有监督与自监督学习观察到两类攻击的差异现象。

3、该方法需要考虑在更强攻击者和更复杂场景下的鲁棒性,包括攻击者可能针对性绕过依赖的双差异特征,甚至采用无触发器、自然触发器等更隐蔽的后门方式,使防御失效。另一方面,该方法又明显偏向静态、中心化、小规模图场景,在动态流式图、高中毒比例、分布式/联邦学习以及超大规模图中,适用性、可扩展性和计算开销都存在明显局限。

教学9班

第一位报告人:朱晨阳-东北大学

报告题目: TRIM:基于增强三角不等式剪枝的高维向量相似性搜索加速方法

点评老师的意见与建议:

1、背景篇幅太多,逻辑进入太慢,时间占用太多,导致讲解超时

2、PPT缺少目录进度显示,结构有待改进

3、缺少与同类型方向的横向对比

4、论文前面一直在讲如何减少内存中的距离计算,突然引入磁盘场景(DiskANN)显得很突兀,逻辑上缺乏自然的过渡和充分的动机说明。

5、维度灾难导致的是"最近邻问题本身没有意义",而不是"计算变慢",所以用维度灾难来引出加速动机,在逻辑上是错位的。

方老师点评(如果方院士在本班点评哪位同学的,需要加上这点):

1、前面引导部分过长,导致进入重点部分有点晚

2、讲的过程中,创新点突出的程度不太够

3、松弛的意义是用少量精度损失换取大量计算节省。比如一万个数只需要精确计算剩下的5%,极大降低成本。但松弛是有前提的,用在允许误差的场景(比如网页搜索)没问题,用在高精度要求的场景(比如医疗)就不行了。

4、如果数据分布发生了变化(漂移),之前根据历史数据拟合出来的CDF和对应的γ值就不再准确,松弛的置信度保证就失效了。为了应对这个问题,就需要持续追踪数据分布状态,动态更新CDF,这会带来额外的存储和计算成本。

第二位报告人:盛铖-复旦大学

报告题目: MELON: Provable Defense Against Indirect Prompt Injection Attacks in AI Agents

点评老师的意见与建议:

1、在背景部分应加入研究必要性的介绍

2、可以进一步思考当前的防御方法背后的假设是否可信,如何改进和界定

3、需要考虑在动态升级的红队策略下,如何给出有效的防御,考虑结合传统方法与新型LLM检测策略进行不同层级的防御

第三位报告人:张洋-南开大学

报告题目:Mask-based Membership Inference Attacks for Retrieval-Augmented Generation

点评老师的意见与建议:

1、本文针对 RAG 知识库的成员推断攻击与针对 LLM 训练数据的传统 MIA 研究存在一定重叠,两类场景从攻击逻辑上并无根本差异,建议汇报人厘清本文相较于已有 LLM MIA 工作真正新增的挑战与贡献,避免对研究定位的表述过于模糊。

2、目前针对 RAG 的成员推断攻击研究已有多项工作,建议汇报人在汇报中对相关工作的横向对比有更系统的梳理,说明各方法在攻击思路、适用场景与性能上的异同,而不只是列举本文优于基线的数字。

3、汇报内容以复述论文为主,缺少个人的独立判断与批判性分析。希望今后汇报时能够把自己的 reflection 融入进去——论文最有价值的贡献是什么、哪些假设值得质疑、延续这项工作会往哪个方向走,这些才是学术汇报应当展示的思考深度。

第四位报告人:李飞-清华大学

报告题目: LLMPot: 用于工业协议与物理过程仿真的基于LLM的动态配置型蜜罐

点评老师的意见与建议:

1、这篇文章使用的基础LLM,ByT5基于字节序的模型对比传统的基于分词器的模型,在网络仿真领域有什么优势,可以解释的再清晰些。

2、这篇文章的创新点,包括其描述的扩展性,不够明确。其模拟的2个协议,modbus和s7comm都是比较简单的,如何扩展到智能电网等复杂场景?