第211期方班学术研讨厅成功举办

2025 年11月27日 18:00-21:30,第211期方班学术研讨厅在黄埔研究生院B2栋成功举办。广州大学网络空间安全学院名誉院长方滨兴老师,主点评张彦春老师,贾焰老师,周万雷老师,吴世忠老师,李舟军老师,黄兴忠老师,副点评陈艳利老师,吴昊天老师,唐可可老师,张帆老师,欧阳典老师,张登辉老师,张鹏老师全程参与了课堂的教学,并对同学们的报告逐一进行了指导点评。同时参与的还有网络空间安全学院的部分老师,广州大学方班八期的252名学生。本次研讨厅分为七个小组进行。第一组汇报的同学有龚思嘉,高启龙,李煜晨,马付坡;第二组汇报的同学有舒任彬,郭永强,周臻,邓莹瑰;第三组汇报的同学有王勇,魏晨豪,张恒,林子杰;第四组汇报的同学有黄棋彬,陈宁宁,郜俊傑,梁晓东;第五组汇报的同学有刘昱,刘瑛琪,戚萱盈,陈胤霖;第六组汇报的同学有封若楠,香俊杰,李恒坚,卫凯峰;第七组汇报的同学有莫俊辉,邓建杰,曹维贵,黄宏昆。

第一组

第一位报告人:【龚思嘉】

报告题目:【用于常数轮安全相等测试和比较的高效2PC协议】

点评老师的意见与建议:

1、整个PPT最好以一个例子为基础,先把一个例子讲明白,再将这篇文章的技术细节对应到之前的例子里,让听众理解这些复杂的密码学原语。

2、由于这是第二次汇报,可以将之前的第一次与第二次结合起来讲,深入讨论自己的思考与启发。

3、对于论文中发现的一些错误需要去深入地研究,分析是简单的编辑失误还是原理问题。

第二位报告人:【高启龙】

报告题目:【面向工业信息物理系统跨层最优防御决策的贝叶斯与随机博弈联合方法】

点评老师的意见与建议:

1、PPT存在文字冗余、重点模糊的问题,且演示时语速偏快影响信息传递。

2、针对论文实验部分存疑的验证结果,需进一步通过复现实验等方式核验其真实性。

3、考虑到此次部分所选期刊为中科院分区内的论文,下次优先选学科认可度高、学术影响力强的期刊,审慎筛选发表载体。

4、后续PPT制作需强化论文背景阐述以及PPT的设计构思,并清晰拆解核心问题。

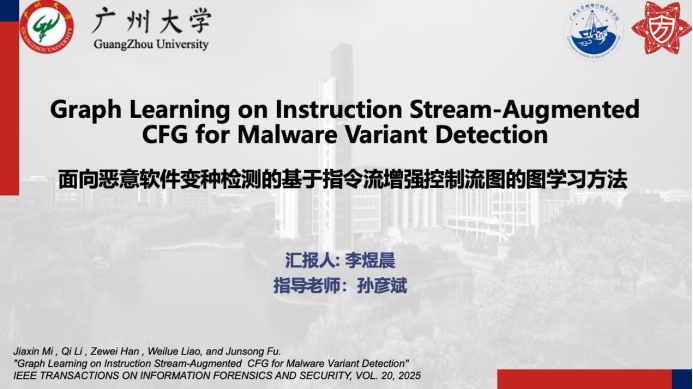

第三位报告人:【李煜晨】

报告题目:【面向恶意软件变种检测的基于指令流增强控制流图的图学习方法】

点评老师的意见与建议:

1、恶意软件家族特征具体是怎样的,需要展开讲述,最好有真实世界恶意软件样例。

2、ISCFG,即指令流增强的控制流图,其细节是怎样的,怎么组织的,需要讲清楚。

3、对于多家族特征的恶意软件,该方法该怎么进行处理。

第四位报告人:【马付坡】

报告题目:【EPP-GAS:一种基于区块链的高效隐私保护跨信任域车队群组认证方案】

点评老师的意见与建议:

1、关于通信问题,文中没有考虑时间,后续可以考虑。

2、关于组假名的构建可以另起一页PPT来进行说明。

3、智能交通有两个期刊,除了本文的这个期刊,另一个期刊也可以看看。

方老师点评:

1、解释使用假名的时候要解释清楚为什么使用假名。

2、处理结构太复杂,车联网应该是需要轻量化的,本文在小规模可以使用,但是大规模就无法支撑。

3、需要考虑当车头跨域而队内普通车辆还没有跨域的时候该怎么办。

第二组

第一位报告人:【舒任彬】

报告题目:【CrayonRobo:面向机器人操控的以物体为中心的提示驱动视觉-语言-动作模型】

点评老师的意见与建议:

1、提问老师:如果机械臂的视野有遮挡,是不是可以添加全新的传感器对这个论文的方案进行弥补呢?

2、副点评老师:第一章和第二章之间的连接不够连贯,第一章的相关工作介绍的太少了。

3、主点评老师:可以多介绍一下本方案的局限性所在,就是方案的解决的问题只限制于哪些层面。

第二位报告人:【郭永强】

报告题目:【异常检测的图证据学习】

点评老师的意见与建议:

1、需更清晰阐释“不确定性”的含义与计算方式,并区分模型不确定性与图噪声。

2、应系统对比 GAE 与 GEL 的结构差异,突出 GEL 在解码器与概率建模上的改进。

3、创新点需进一步强调,尤其是证据学习引入图异常检测的理论价值与多模态扩展潜力。

4、建议结合实际图场景说明方法作用,并讨论证据建模带来的额外代价与应用收益。

第三位报告人:【周臻】

报告题目:【基于文本增强注意力的跨域序列推荐方法】

点评老师的意见与建议:

1、在跨域共享语义的自注意力机制中,说明Q、K、V设计的目的。

2、实际应用可能存在问题:CTT机制强依赖高质量文本,实践面临噪声、恶意或水军干扰。

3、可能的改进方向:用原域文本而非ID做跨域融合,效果有待实验验证。

4、对比学习仅一页,需补基础:Trans架构、自注意机制原理。

方老师点评:

1、深化举例艺术,跨域本质是借用源域物品充当目标域物品。

2、文本信息的提炼:不相关信息不重要,可以考虑摘要算法;文本本身也有深层次含义。

3、对比学习的优化:负样本对的选择粗糙,不同用户也可能有相似的偏好。

第四位报告人:【邓莹瑰】

报告题目:【融合未知协作方的隐私保护型 V2X 协同感知】

点评老师的意见与建议:

1、技术细节补充:需明确指标计算方式、方法对公共数据集的依赖程度、算力需求,说明与联邦学习的关联,以及实验基线未用公共数据集是否影响提升效果的合理性。

2、概念与结构优化:补充 v2x 全称、协同感知预适应等概念定义,建议开篇先做论文工作总体介绍,再展开细节。

3、隐私保护论证:缺乏隐私保护的严格证明与论证,需补充相关支撑。

4、模型适用性局限:模型依赖公共数据集静态预训练,无法处理未见过的场景,需明确适用场景边界。

第三组

第一位报告人:【王勇】

报告题目:【GPFedRec:图引导的个性化联邦推荐】

点评老师的意见与建议:

1、构建图时用的是余弦相似度,为什么不考虑用K近邻,将K作为超参数进行分析。

2、对要上传的参数添加差分隐私的噪声是否可能导致用户关系图跟理想的图之间差距很大。

3、方法论部分的逻辑性还要加强,要以完整的联邦推荐流程进行详细讲解。

4、可以考虑用一个例子去讲清楚方法论部分,让听众容易跟上节奏。

第二位报告人:【魏晨豪】

报告题目:【PSA: 用于大语言模型的差分隐私引导】

点评老师的意见与建议:

1、标题表述易误导,应明确核心为大模型价值对齐,需补充 “模型越狱” 等专业表述;差分隐私在价值对齐中的应用难点未提及,需强化相关阐述。

2、裁剪的核心作用是降低数据敏感度,需深究隐私噪声敏感度计算及裁剪阈值评估,补充方法层面关键细节。

3、本论文并未考虑隐私预算全局化导致的噪声浪费问题,验证场景较窄,需拓展多轮对话等复杂场景测试。

方老师点评:

1、研究核心是激活向量与差分隐私的结合,需从宏观原理层面简明阐述两者适配逻辑,让听众快速把握核心价值。

2、存在噪声添加合理性、裁剪阈值经验化、隐私预算浪费等问题,需进一步优化方法稳定性与场景适配性。

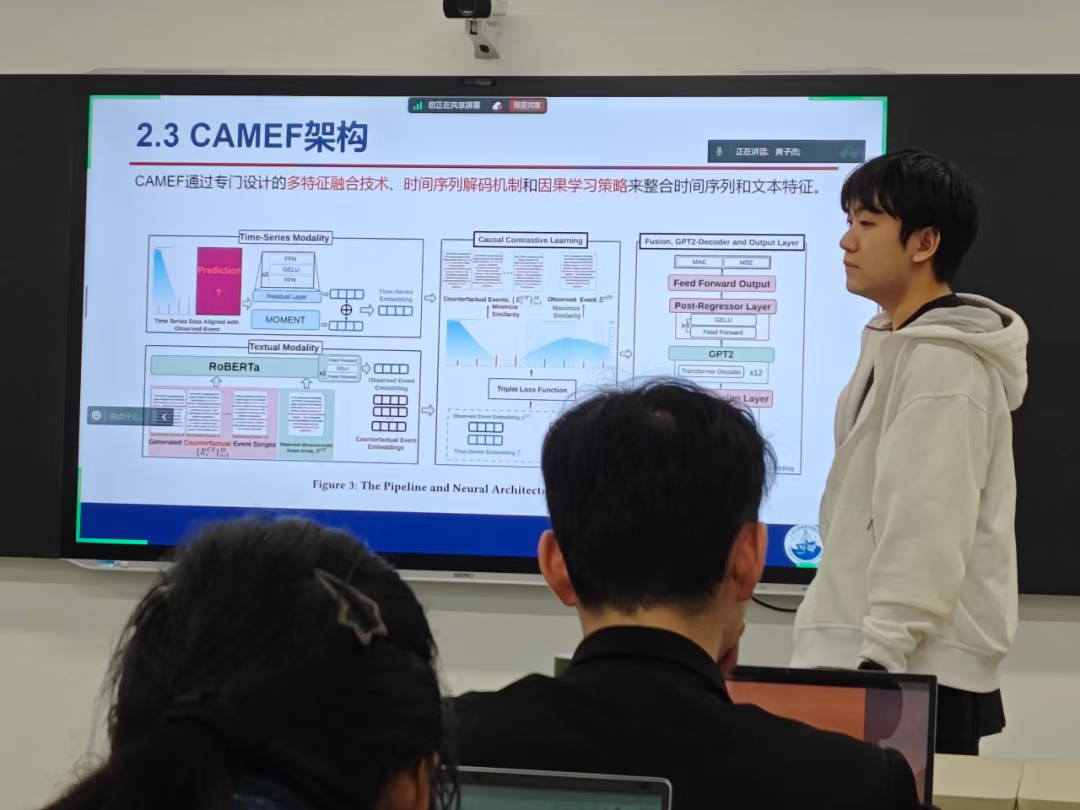

第三位报告人:【张恒】

报告题目:【CAMEF:整合时间序列模式和显著宏观经济公告的因果增强多模式事件驱动型财务预测】

点评老师的意见与建议:

1、建议可探索强化学习,通过设计专项奖励函数,利用真实事件数据进一步提升脚本生成的表现力与真实性。

2、当前PPT的内容逻辑与叙事连贯性有待加强,调整各部分顺序以形成一条清晰的故事线,将有效提升展示效果。

3、论文采用的因果学习框架中,其因果变量界定可更明确。清晰阐述何者为因、何者为果,将能显著增强论述的严谨性与说服力。

第四位报告人:【林子杰】

报告题目:【TAPAS:一种基于任务引导的进程溯源图分割与分析的高效在线APT检测】

点评老师的意见与建议:

1、系统能否将嵌入后的向量重新解码,以还原出原来事件和对象向量呢?这样可以帮助后续的一个恶意行为的回溯。

2、为明确系统分工,需要说清在线检测与离线检测各自的职能范围,即它们分别执行哪些检测任务?

3、讲得不错,但逻辑还不是很强。建议聚焦于“构建溯源骨干图”这一核心创新。先讲清骨架,再填充细节,能有效提升讲解的清晰度。

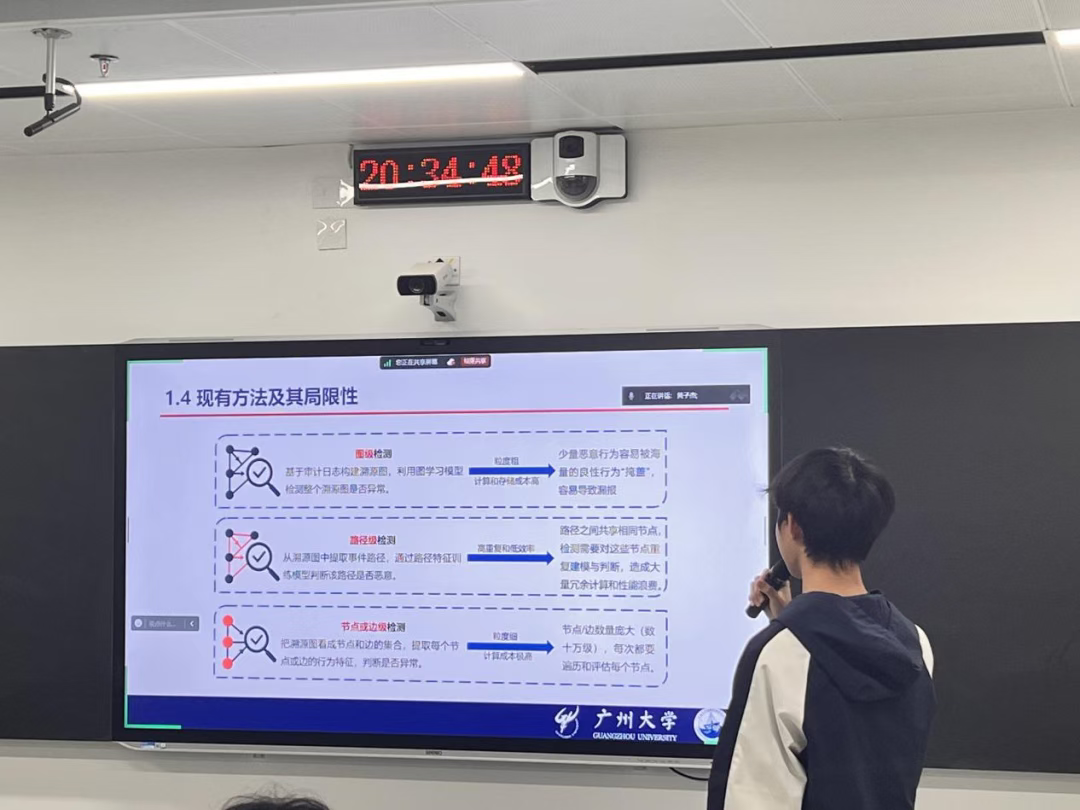

第四组

第一位报告人:【黄棋彬】

报告题目:【Auspex揭开区块链交易费用机制中的不一致错误】

点评老师的意见与建议:

1、模糊测试的部分,对于gas如何解决状态爆炸的问题,没有介绍到。

2、需要更多背景介绍,将gas的各种计费机制讲清楚,以增强听众后文理解基础。

3、研究问题的引出与概括非常好,但是在后续没有很好的回扣,建议加强方法与问题的对应说明。

4、gas的形式化验证,可以考虑将其制作为图,来做进一步的工作。

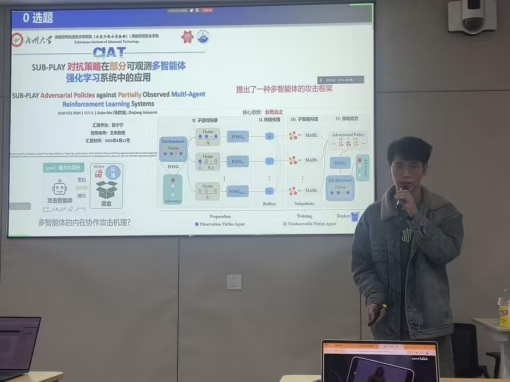

第二位报告人:【陈宁宁】

报告题目:【Wolfpack Adversarial Attack for Robust Multi-Agent Reinforcement Learning】

点评老师的意见与建议:

1、建议深入关注论文实验数据表现的根源、内涵与价值。

2、建议将实验环节与对应技术绑定,形成 “技术逻辑 - 实验设计 - 数据结果” 的闭环讲解

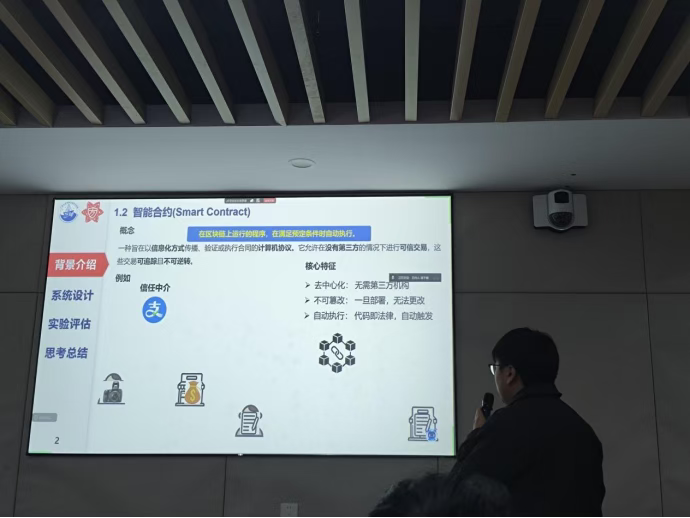

第三位报告人:【郜俊傑】

报告题目:【基于对比学习的智能合约安全检测提升方法】

点评老师:

1、整体讲的比较清晰,ppt制作比较到位。本论文中在智能合约漏洞检测领域使用对比学习,相比于其他领域使用对比学习有没有什么区别。这是需要思考的。

2、首页报告题目部分的翻译不是特别对应,安全性没有翻译出来。ppt中基于规则的方法不应该是误报,基于深度学习的方法可能会有误报问题。

3、方法框架虽然罗列出来了,也是想按照框架一步步讲,但是讲的比较散,没有按照顺序一步一步讲解出来,这是需要改进的,要紧扣中心。

4、N-N关系中,会不会掩盖一些隐藏的漏洞,如果有一些细微漏洞或者类似正常逻辑的漏洞,会不会产生漏报误报现象,是需要思考的。

第四位报告人:【梁晓东】

报告题目:【A Principled Approach for Detecting APTs in MassiveNetworks via Multi-Stage Causal Analytics】

点评老师的意见与建议:

1、建议将着力于实现系统的动态更新与主动防御,以提升对演进威胁的应对能力。

2、明确界定并突出“因果路径重构”这一核心创新点,清晰阐述其如何解决因果稀疏、攻击链碎片化等关键挑战,以证明工作的核心价值。

3、报告逻辑应围绕核心框架图展开,清晰地阐述四个检测器及其关联,避免零散。

4、重构论述逻辑,将“大规模网络”的严峻性作为研究起点,以此凸显“多阶段因果分析”方法的必要性和针对性。

第五组

第一位报告人:【刘昱】

报告题目:【黑盒对抗攻击:面向基于学习的 Windows 恶意软件检测的实用规避方案】

点评老师的意见与建议:

1、把握论文核心方法的具体技术贡献,对论文的核心方法做更多的思考拓展和延申,结合论文提出的方法以及目前实际可行的方法,做一些优化提升,跳出论文去更深层次地看待问题。

2、对论文提出的方法以及相关的设置要多思考其可行性,不仅仅只是了解作者是怎么描述的,更要加上自己的思考和分析。

3、可以对论文的一些方法方法辩证性地看待问题,探索是否有更恰当或者是值得优化的部分,以及汇报的时候要对方法的讲解要更细致一点

第二位报告人:【刘瑛琪】

报告题目:【基于时间-小波融合网络的上下文感知流量分类】

点评老师的意见与建议:

1、论文未明确分类任务的时间开销与相关参数的关联,需解释“3毫秒”这一数值的计算逻辑(如与电脑显存、数据量的关系)。

2、论文核心创新是在传统技术基础(通用方法并未创新)上加入小波变换,明确该变换的具体处理对象仅包长度、那么就能够让大家理解这并不是一个新问题,而是技术创新的核心在加入加波变换处理上下文。

第三位报告人:【戚萱盈】

报告题目:【用于保证联邦推荐中性别公平性的隐私保护正交聚合方法】

点评老师的意见与建议:

1、思考性别跟其它的属性相比有什么特别的地方。单独把性别这个二分类问题提出来做一个做隐私保护,这样的理由是什么?为什么会有这么一个动机。

2、可以不仅仅局限于性别公平性的问题,可以讲讲通用的研究问题。

3、对于正交聚合的讲解很清楚,但是对于安全聚合部分的讲解可以加入一些铺垫,让听众易于理解。

第四位报告人:【陈胤霖】

报告题目:【循环地狱(你好):应用层的无限流量循环】

点评老师的意见与建议:

1、同学汇报清晰、对论文钻研深入,PPT 内容覆盖较好。在讨论环节,老师们围绕论文的实际应用价值、创新性和研究意义进行了深入探讨,并指出论文未涉及的更复杂、隐藏式攻击检测可作为后续独立研究方向。

2、论文所提出的循环攻击(例如无限循环)在面对现代服务器时,其实际意义和影响可能有限。服务器通常具备检测并终止恶意或无效请求的能力,而非无限接收,因此该漏洞在工程实践中或许容易通过简单阈值或协议规则解决,论文创新点和意义有待商榷。

3、建议在理解他人工作的基础上,批判性地思考其实用性和意义。在评价论文或开展自身研究时,应多角度发散思考,避免泛泛而谈,并关注真正的技术挑战和有价值的研究方向。

第六组

第一位报告人:【封若楠】

报告题目:【Jupiter:边缘设备上生成式 LLMs 的快速且资源高效的协作推理】

点评老师的意见与建议:

1、副点评老师针对论文中使用的transformer架构是否是常见架构进行了询问,论文针对的串行情况比较特殊有针对性,缩小了适用范围。

2、对于大纲模块的适用性提出了质疑,针对逻辑性强的问题,大纲的设计会降低准确性,可以后续思考加入动态判断的机制。

3、推测解码部分,如果推测准确率不高,造成的额外开销无法估量,KV Cache的问题值得进一步讨论。

方老师点评:

1、生成依赖与并行需求存在矛盾,子序列划分粒度过细或过粗均不适配,静态划分难达最优,缺乏动态反馈优化机制。

2、流水线存在气泡问题,静态规划与实际情况脱节,未充分动态调整以适配设备状态及周期性特征。

3、分段注意力易引发一致性矛盾,模型适配局限于特定 Transformer,未能回避经典模型的核心适配难题。

4、推测解码回滚成本高、并发状态搜索困难,额外算力投入下推测准确率不足,影响并行有效性。

第二位报告人:【香俊杰】

报告题目:【Hidden in the Noise:Two-Stage RobustWatermarking for Images】

点评老师的意见与建议:

1、fid值的大小的标准单看数据难以知道图的质量好坏,最好放图来直观的看。

2、对于论文除了自己思考外,也可以看看审稿人的评论。

第三位报告人:【李恒坚】

报告题目:【暗夜舞者:合成与评估多语言盲跨站脚本】

点评老师的意见与建议:

1、该研究具有趣味性和较好实际效果,但测试仅覆盖单个浏览器,其payload的适配能力受测试床、浏览器模型及真实场景中编码、过滤链、多模态阶段等因素限制。

2、研究实验结果表现良好,但缺乏理想化结果及可绕过的payload。

3、当前攻击过程存在状态不明确的盲目性,建议添加回显机制以让攻击者获知payload实时状态。

4、研究需注重实际应用效果,其方法与实验部分的关联性需进一步明确。

第四位报告人:【卫凯峰】

报告题目:【UI-CTX:基于代码上下文的移动应用UI行为理解】

点评老师的意见与建议:

1、本篇论文的想法非常简单,就是着眼于树只有一个父节点,所以逆向遍历能更清楚的分析!但是它的想法非常有意思!能否应用于其他领域?!

2、为何本文要探讨移动应用的UI行为,随着科技的发展,我们电脑也成为我们日常生活中使用较多的电子设备,电脑也有小部件,也有UI行为!为什么UI-CTX不是作为小部件的通解,而仅仅专注于移动应用?

3、本文的剪枝方法是否过于刚性!如果采取更柔性的方法是否能获得更好的实验结果?!

4、同学ppt做的挺好,即使做了很多细节,但是结构上也没有乱!可以让大家听懂!

第七组

第一位报告人:【莫俊辉】

报告题目:【MalDetectFormer:利用稀疏时空信息进行有效的恶意流量检测】

点评老师的意见与建议:

1、论文中关于数据集的划分有什么考究?作者这么划分必然有他的依据,这一点可以深入思考一下,对你以后做这方面的研究也有帮助。

2、论文基于transformer进行时空检测,之前的研究中也有不少相关工作,论文的方法与这些工作有什么特点呢,这点在背景介绍中有待补充。

第三位报告人:【邓建杰】

报告题目:【基于诊断引导的攻击恢复机制,用于保护机器人车辆免受传感器欺骗攻击】·

1、异常检测依赖“正常状态”假设,应评估假设在真实场景中的可靠性,遮挡、风力等因素可能破坏假设并导致方法失效。

2、时间窗口应自适应不同环境,而非固定设置,被丢弃的数据可能仍具价值,可结合多窗口或自适应窗口提升检测效果。

3、评价指标需兼顾误报率与漏报率,使检测效果更全面,研究应关注实际无人机/车辆应用中的时效性与可用性。

第三位报告人:【曹维贵】

报告题目:【SSTAF:基于安全设置的可编程逻辑控制器威胁评估框架】

点评老师的意见与建议:

1、论文中提到的根据数据包长度和少量明文字段推断包的功能,那如果有两个包的长度和少量明文字段也一样的话,那怎么知道包的功能呢

2、在不同安全设置的请求数据包中都是通过人工分析安全字段的,有没有什么机制来减少人工的开销呢

3、在讲解实验结果图的时候可以适当的解释一下数据指标的意思,可以更加便于听众理解

第四位报告人:【黄宏昆】

报告题目:【MineShark:大规模加密挖矿流量检测】

点评老师的意见与建议:

1、系统从部署到检测出挖矿连接最快用时多少?既然挖矿是长时间连接,强调实时性是否有意义?从论文中学习到思想和技术是好,但不一定要制造问题再解决问题。

2、对比的SOTA工作在真实的校园10Gbps环境下,吞吐量不足、运营开销两个问题主要是什么原因造成的?它们跟MineShark在这两个问题上有什么区别。

3、背景介绍的时候提到的吞吐量和虚假警报两个问题,在后续的讲解中、总结中并没有针对性的说明。

整理:郜俊傑 梁唯新 叶哲 韦玉娟 杨翊 李茂 卫凯峰

校对:王乐老师 鲁辉老师

责任编辑:鲁辉老师