第209期方班学术研讨厅成功举办

2025 年11月14日 18:00-21:30,第209期方班学术研讨厅在黄埔研究生院B2栋成功举办。广州大学网络空间安全学院名誉院长方滨兴老师,主点评吴世忠老师,张彦春老师,贾焰老师,徐贯东老师,梅宏老师,李晓明老师。副点评李金龙老师,吴昊天老师,唐可可老师,张帆老师,欧阳典老师,张登辉老师,张鹏老师全程参与了课堂的教学,并对同学们的报告逐一进行了指导点评。同时参与的还有网络空间安全学院的部分老师,广州大学方班八期的252名学生。本次研讨厅分为七个小组进行。第一组汇报的同学有汤磊平,潘锐轩,张洺铭,孙维权;第二组汇报的同学有王泽燕,马镓鸿,吴俊霖,刘张裕;第三组汇报的同学有张润峰,王烨,楚文龙,易子文;第四组汇报的同学有张德山,吴华昆,谢佳宸,陈李秋;第五组汇报的同学有郭子晖,付翔,刘慧婷,许天源;第六组汇报的同学有刘国庆,孙业铖,李京宸,吴杰霖;第七组汇报的同学有邓力诚,石东东,刘以嘉,陈梓铭。

第一组

第一位报告人:【汤磊平】

报告题目:【HTM-CDFK:一种基于分层时间记忆的在线工业控制异常检测算法】

点评老师的意见与建议:

1、 除了论文中提到的方法你对最短编码压缩查询方面有没有考虑其他的方法。

2、后续对算法性的论文应该以解决某一类问题为核心点关联全文。

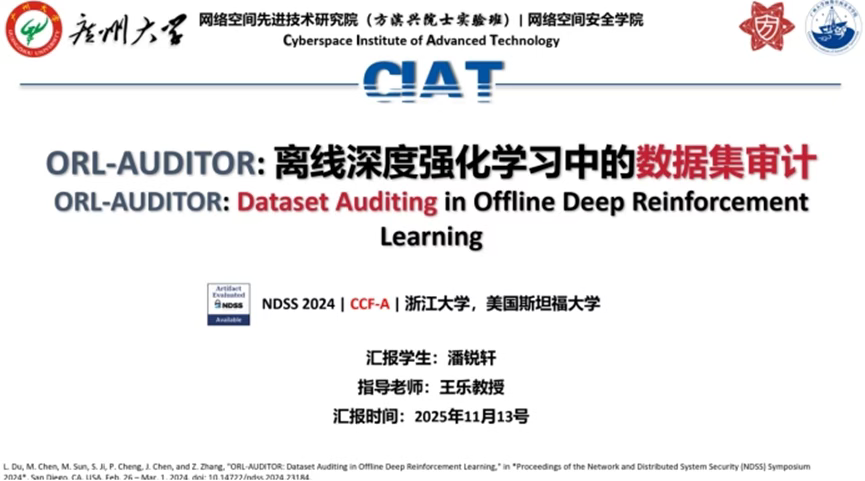

第二位报告人:【潘锐轩】

报告题目:【ORL-AUDITOR:离线深度强化学习中的数据集审计】

点评老师的意见与建议:

1、 思考以下这个方法是否有局限性,本文默认影子模型训练的效果都特别好。

2、 如果有人特意构造一个分布相似的数据集,该方法是否失效。

3、对影子模型的训练速度可以做进一步的思考。

4、从实验结果看不出瓦瑟斯坦距离的优势,需要研究一下。

第三位报告人:【张洺铭】

报告题目:【Scale-MIA:一种通过潜在空间重建实现的可扩展安全联邦学习模型反演攻击】

点评老师的意见与建议:

1、总体讲解非常清楚并且也对论文源码进行了复现。

2、这篇论文不是很好,第二次研讨厅可以选择一篇更好的论文。

3、PPT排版格式可以再进行优化比如第二个大板块可以将框架放在第一页以及部分标题可以进行优化。

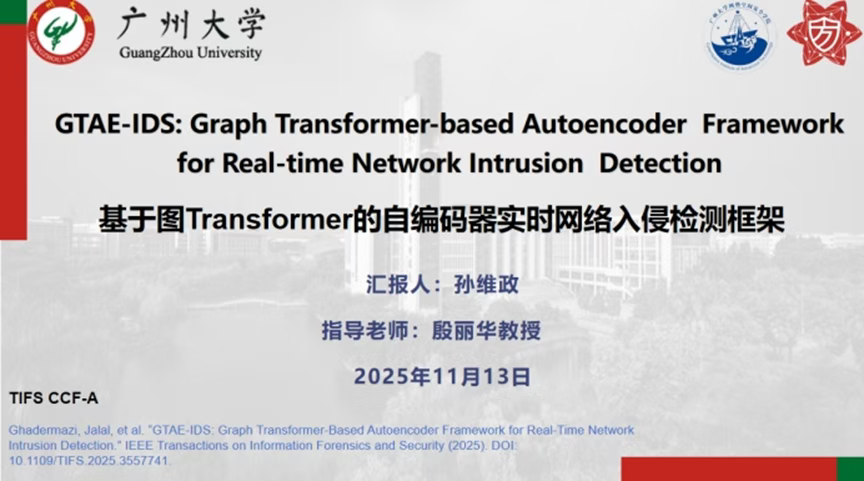

第四位报告人:【孙维政】

报告题目:【GTAE-IDS:基于图变换的实时网络入侵检测自编码器框架】

点评老师的意见与建议:

1、这项工作的实际效果和可复现性存疑。

2、作者未开源代码,且其方法在数据包数量限制和特征选择上可能存在局限性,导致无法有效检测某些类型的攻击(如应用层攻击)。

3、此外,实验中使用的“污染参数”在现实中无法获取,这使得其宣称的实时检测能力在实际部署中难以成立。

方老师点评:

1、异常检测需依赖稳定且可区分的特征,该方法利用图结构挖掘流量交互模式具有一定创新性。

2、深度学习能自动提取攻击的隐性特征,相比传统方法更利于对抗攻击者的逃避检测行为。

第二组

第一位报告人:【王泽燕】

报告题目:【基于联邦学习的全局道路损坏检测】

点评老师的意见与建议:

1、对于数据集的划分和采集部分要进行改进思考。如道路数据分布在各车企、地区道路管理中心等,那如何来进行数据采集和训练呢?

2、论文模型中采用的FedAvg融合效率差本质原因是数据集non-IID程度的影响,而本文没有进行划分non-IID的不同程度,因此后续要在这部分进行改进。

3、要注重一下道路损坏检测模型如何实地应用,比如数据输入是否为实时输入?如何解决模型参数大对于实际算力要求高的问题?

第二位报告人:【马镓鸿】

报告题目:【高效且易于扩展的普适环境下物联网设备访问控制机制】

点评老师的意见与建议:

1、空间设备树根节点它所指的策略是包含哪些?是包含所有的设备的策略吗?这样包含策略的数目肯定很大,这是本文的一个不足之处。

2、实验部分,是在已有的仿真软件进行仿真实验?还是根据自己开发的平台进行实验测试?实验没有在真实场景中测试不太好。

3、系统框图可以详细介绍,让大家熟悉这个系统,知道是怎么一回事。实验结果对文章的评价,至少要讲是怎么评价,评价指标是怎么做的。

第三位报告人:【吴俊霖】

报告题目:【基于聚类的异构联邦基础模型适应与微调】

点评老师的意见与建议:

1、MHAC用聚类的时候,你只是把算力看作显存作为一维度来计算,后续考虑别的比如显卡gpu的型号如何加入计算等后续可以考虑一下这些问题。

2、为什么一定要用遗传算法,传统的优化算法是不是比遗传算法更好,是否可以用别的算法。

3、有很多相关背景铺垫很好,论文提出的方案有没有一个假设,是什么?

方老师点评:

1、在算法选择上,遗传算法因能并行探索多区域而具优势,但贝叶斯优化等方法难以处理高维离散空间。

2、遗传算法使用的原因是能够同时探讨多个区域,不需要考虑梯度信息。

3、神经架构搜索(NAS)效率低下,其主要瓶颈是通过耗时且资源密集的完整训练来评估架构优劣。

第四位报告人:【刘张裕】

报告题目:【Graphusion:一种具有全局视角的科学知识图谱构建RAG框架】

点评老师的意见与建议:

1、概念讲解清晰,演讲尽量避免用缩写,应明确研究主线与背景,补充问题与现有缺陷的过渡,案例分析建议采用一个具体实例展开。

2、、回答问题前应该先理解再针对性回应,现有知识图谱推理方法多样,本文方案创新较为不足,还引入了大模型的不确定性。

3、框架实用价值局限于知识精确性要求高的特殊领域,学习价值偏向知识图谱初学者,有相关基础者受益比较有限。

第三组

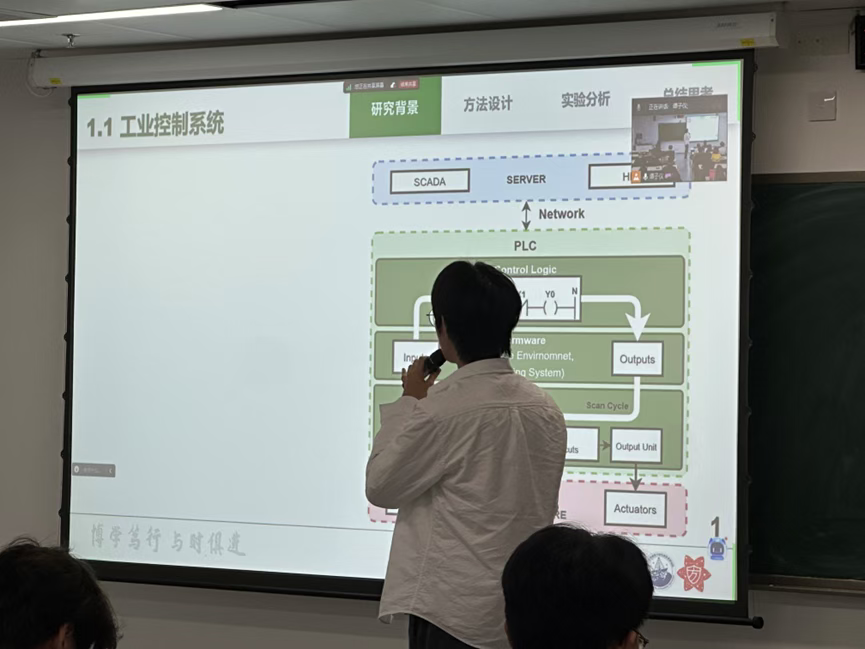

第一位报告人:【张润峰】

报告题目:【基于强化学习的高度隐蔽黑盒图注入攻击】

提问老师意见:

1、汇报内容应该聚焦到论文的核心命题,围绕核心的创新点。背景介绍部分可以突出主要内容删节次要信息,能够更加直观的获取核心信息。

2、作者的实验方法等部分,可以对具象化描述一部分参数设定,或列出具体的前情提要,能够更快的进入讨论核心环节。

3、可以对文章进行整体的把握,然后根据核心内容进行重构,跳出作者对文章内容的叙事,能够使听众更容易直接参与到讨论中。

第二位报告人:【王烨】

报告题目:【当加密失败:揭秘以太坊智能合约中的加密缺陷】

点评老师的意见与建议:

1、明确加密与通用缺陷的区别、包含关系及危害;说明仅讲3类缺陷的原因;补充工具检测时长与实验环境信息。

2、控制语速防听众脱节;避免选系统类大体量选题,短汇报难讲清多缺陷与复杂工作流程。

3、以“扫描器”为入口,结合常见类型引密码学扫描器;用通俗案例解释智能合约与密码学作用。

4、聚焦2-3个典型缺陷,不全覆盖;分析扫描器优点(自动准确)与缺点(难应对新缺陷)。

第三位报告人:【楚文龙】

报告题目:【基于合约标准规则的Solidity智能合约重入漏洞检测】

点评老师的意见与建议:

1、该方法将检测流程拆解为入口点、重入点及污点分析并构建标准化范式,相较于同类研究,其核心优势是什么?为什么检测效果好?

2、重入漏洞识别的相关操作能否结合操作系统PV操作解决现存问题?

3、对重入漏洞的讲解可以举一个例子,更加生动的去描述重入攻击的发生。

第四位报告人:【易子文】

报告题目:【UIBDiffusion :扩散模型的通用隐蔽后门攻击】

点评老师的意见与建议:

1、可以思考一下为什么通用对抗扰动的生成中使用了残差连接,这个残差连接有可能和扩散模型的某些些结构类似才使用的,使其生成的通用对抗扰动效果更好。

2、这个通用对抗扰动的生成器为什么既生成空间特征又生成触发器呢?生成触发器是为了得到要添加进图像的扰动,这个空间特征是为了给扰动提供空间信息,使扰动分布在图片不易被人察觉的位置,让触发器更隐蔽。

3、论文中说这个方法在不同采样器的攻击成功率都是100%,这个话说的太满了,这个结果的得到可能是与他选取的数据有关,我们平时在写论文的时候不要把话说的太满。

第四组

第一位报告人:【张德山】

报告题目:【基于MADRL的云-边缘-设备协同分割联邦学习模型划分、聚合控制和资源分配】

点评老师的意见与建议:

1、 这篇文章的总体思想是比较好理解的,是对于云-边缘-设备的三个方面的一个联合优化,把里面的影响因素拿去分配调度的问题。对核心点的讲解不是特别的清晰。

2、优化策略会对边缘端起的效果体现不明显,多智能体在文章的作用,你好像说明的不太清楚。这个多智能体和ai的概念不太一样,这里的多智能体主要体现在对边缘服务器协同,多智能体在这里更多是把策略整合到深度强化学习里。

3、这个策略是比较粗暴的策略,创新点不是特别强。这里考虑的三个方面是有一种增量式的问题,和两个方面没有差别。在这个研究问题,边和云、云和端考虑的方面不一样,结合很多比较主流的技术。

第二位报告人:【吴华昆】

报告题目:【理解与加速神经网络架构搜索:基于无训练和理论基础的度量 】

点评老师的意见与建议:

1、怎么利用论文中提到的三项指标去指导进行搜索的?论文中的将性质分为三个指标,这几个指标是否能迁移到图训练中。

2、搜索是怎么将神经网络搜索出来这一点没有明确说明,报告时间偏短,演讲较快,1.3中讲ppt中的内容需要细讲;标题应该是理论支撑。

3、NAS不够熟悉,讲的时候在方面还不够清楚。具体的问题没有讲清楚。该论文的创新点的无训练性需要讲解清楚。每个步骤做了什么,为什么要这样做,这样可能就比较好。

方老师点评:

1、论文的重点需要将无训练讲清楚,文中的架构不是通过训练得到的,而是通过指标进行筛选,训练是为了得到验证。

2、怎么计算需要讲下,表达性决定了模型的表达能力是否足够。可训练指标也有存在局限性。存在一定的概念混淆。架构整合存在问题,三个指标如何整合。

第三位报告人:【谢佳宸】

报告题目:【RobustKV:通过KV驱逐保护大型语言模型免受越狱攻击】

点评老师的意见与建议:

1、论文方法依赖的关键观察现象缺乏理论支撑,需在更多场景下验证其稳定性和普适性。

2、

KV驱逐比例采用固定阈值,且依赖手动调整,未根据输入内容或模型状态动态调整,影响适应性。

3、在多轮对话或渐进式越狱攻击中,该方法可能误删正常信息,导致模型性能下降甚至失效。

4、方法对所有输入一视同仁,缺少前置判断机制,防御粒度较粗,易造成不必要干扰。

第四位报告人:【陈李秋】

报告题目:【LCEFL:联邦学习的轻量级贡献评估方法】

点评老师的意见与建议:

1、在准备汇报内容时应该注意一些细节性的内容,可以把它标注清楚,这样的话更清晰明了。

2、该论文提出的方法有一定的借鉴意义,但在不同的场景下可能需要做具体调整。

3、对模型压缩策略可能引入的评估偏差及其在不同非IID场景下的鲁棒性探讨不足,缺乏与更简单的基线方法(如随机采样)的对比,可以进一步加强的环节。

第五组

第一位报告人:【郭子晖】

报告题目:【单样本故障根因分析的潜力:大语言模型与小型分类器的协作】

点评老师的意见与建议:

1、 在研究方向深化上,建议聚焦小样本学习领域开展深入研究,并探索高效利用无监督数据的技术路径。。

2、在基础能力与研究支撑层面,查询并熟悉相关研究的公开数据集,确保后续研究数据具有代表性与可比性。

3、可以开展论文复现实践,通过复现经典模型与SOTA方法,深化对核心算法逻辑与协同机制的理解。

4、系统梳理云原生系统结构,掌握service、pod、node等实体的依赖关系与故障传播规律,为研究方法的设计与落地奠定场景基础。

第二位报告人:【付翔】

报告题目:【Paper2Code:在机器学习中从科学论文自动化生成代码】

点评老师的意见与建议:

1、对比方法与技术选型需更新:指出论文当前选用的对比方法过于陈旧,建议纳入近几年同领域的主流方法进行横向对比,才能更客观体现模型优势。

2、核心创新点需精准聚焦,汇报中未将这一核心创新重点突出,导致创新价值被掩盖,建议重新梳理汇报逻辑,把该创新点作为重点展开阐述。

3、场景假设与技术方案需深化,否则难以应对真实场景中动态、复杂的攻击行为。

第三位报告人:【刘慧婷】

报告题目:【思维能力的解锁:一种用于量化和优化思维链的推理边界框架】

点评老师的意见与建议:

1、论文中指令优化的方法(含是否有非人工替代方案)及思维链机理相关的前续研究(相关工作)为何未充分阐述。

2、明确 “induction(归纳)” 与 “deduction(演绎)” 的本质区别,归纳是基于现象的推断(结论未必可靠),演绎是基于公理的严格逻辑推理。

3、大模型本身基于数据归纳得出 “推断(inference)”,而思维链通过分步引导(step by step)赋予模型 “推理(reasoning)” 能力,需准确对应中英文术语,才能深入理解思维链的核心价值。

第四位报告人:【许天源】

报告题目:【通过大语言模型智能体的新型思想开发革新研究

点评老师的意见与建议:

1、你所陈述的构建思路链的意义是什么?以及需要构建为多大的参数,你在PPT中没有展示出来。

2、你这篇论文是发表在什么地方的?应该详细介绍论文的出处。

3、同学为什么选择这篇论文作为汇报论文?以及你的学术背景是什么?你觉得在大模型幻觉这部分,是怎么解决的?。

第六组

第一位报告人:【刘国庆】

报告题目:【以太坊验证者的去匿名化:点对点网络的隐私问题】

点评老师的意见与建议:

1、汇报需要把握论文主线脉络,在尽可能短的时间里,把论文所提出与解决的问题点出来,点名文章主旨。

2、本篇论文主要是以数据分析得出结论为主,因此在汇报时要选择重点,在尽可能短的篇幅里把关键内容讲清,理清。总体汇报比较完成,文章理解深刻。

第二位报告人:【孙业铖】

报告题目:【纵向联邦学习训练中数据保护的漏洞及对策】

点评老师的意见与建议:

1、对论文的掌握不应该只停留在论文上,还要对相关的知识都掌握清楚。

2、对论文中没有提到的部分,自己应该好奇,并在论文之外多作了解。

3、ppt在制作的时候,要多加入自己的理解部分。

第三位报告人:【李京宸】

报告题目:【FoRAY_针对去中心化金融协议中深度逻辑漏洞的有效攻击合成方法】

点评老师的意见与建议:

1、做实验的时候检测了几个漏洞,如果漏洞那么少为什么不使用其他方法?

2、在实时的状态下,这个方法应该如何进行改进?

3、这个方法对于基于草图生成的攻击有没有规律?

第四位报告人:【吴杰霖】

报告题目:【面向信誉感知的拍卖式联邦学习分配机制】

点评老师的意见与建议:

1、了解一下拍卖式市场中DOs和DCs以及拍卖方之间他们之间交互行为是怎么进行的。

2、 了解一下市场会不会允许那些任务执行质量比较差的DOs进入市场

3、了解一下平台的总收益是从哪里来的?

第七组

第一位报告人:【邓力诚】

报告题目:【面向影响力最大化的可扩展链路推荐】

点评老师的意见与建议:

1、本次汇报清楚的讲了反向采样的优点—可以预先生成采样样本,并且提供更快的影响力估计速度。

2、对于影响力最大化问题,他的用户之间的激发模式有些固化,实际上用户之间的关系是灵活多变的。可以考虑结合图神经算法来进行研究。

3、因为侯选边的预算在这篇文章中是固定值,且侯选边的插入是无限的。可以考虑到现实情况中,如何在总预算不变的情况下,优化最优边集的选择。

方老师点评:

1、增强影响力最大化问题的底层逻辑是,如何选取影响力增量最大的一组最优边集,是一个比较相对大小的过程,而不是计算他们增量的绝对大小。

2、做汇报的时候先要把底层逻辑讲清楚,再说在这个过程中文章的创新点与工作,他们是怎样提高效率和效果的。

第二位报告人:【石东东】

报告题目:【PIMLex:一种基于存内处理的高性能学习索引】

点评老师的意见与建议:

1、可以在论文中适当放入一些具体的时间复杂度以及空间复杂度的分析,可以让内容说的更具有说服力。

2、考虑如何再去进行每一个操作的时候,能不能有一些优化的方法,来进行取代,从而让模型效果更加好。

3、后面演讲可以不仅要谈谈方法,带来的好处,也要去谈谈方法带来的弊端。

第三位报告人:【刘以嘉】

报告题目:【SecMdp:面向隐私保护的云边端多模态深度学习】

点评老师的意见与建议:

1、云边端架构下多模态的模型训练在边缘节点的开销问题。

2、硬件架构是高度异构的,大量设备基于 ARM 架构, SecMdp 的核心设计,特别是您的 MM_PathORAM 算法,是否与 ARM TrustZone 或 AMD SEV 等其他主流 TEE 兼容。

3、对相对传统pathORAM算法性能提升问题原理进行详细解释。

第四位报告人:【陈梓铭】

报告题目:【面向在线社交网络的敏感度感知个性化差分隐私保障】

点评老师的意见与建议:

1、论文与社交网络的联系?论文没有考虑到边之间相关性。ASPL是什么?除了这两个查询任务外,模型对于别的应用场景是否有效?

2、对于感知敏感度可以重点介绍,对于ppt风格最好统一一下。敏感度这方面可以考虑使用机器实现整个过程自动化。

3、、换个查询任务,从感觉上会不会对数据价值造成影响?即缺少扩展性。